Última versión: Electrum-4.5.5

Fuentes y binarios

Notas de publicación - Publicaciones anteriores

Nuestros ejecutables son reproducibles y están firmados independientemente por varios constructores.

Los ejecutables actuales han sido firmados por

ThomasV

,

SomberNight

,

Emzy

.

Windows 8.1+

Descargar Electrum para Windows

Descarga Electrum Wallet para Windows PC para enviar y recibir Bitcoin.

Opcional: Verificar GPG

Opcional: Verificar firmas GPG

1. Instale Gpg4win del sitio web oficial https://gpg4win.org

2. Haga clic en los botones de arriba para descargar el archivo Electrum y el archivo de firma en la misma carpeta.

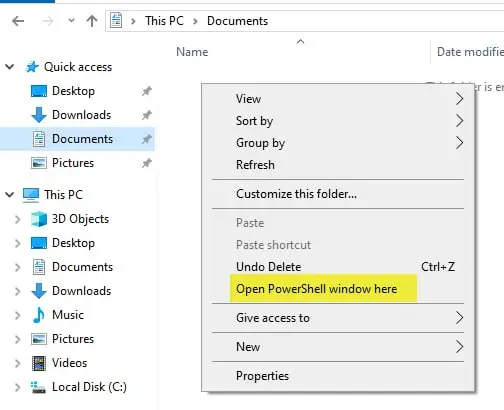

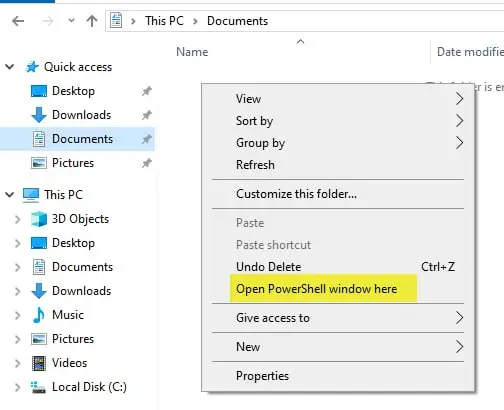

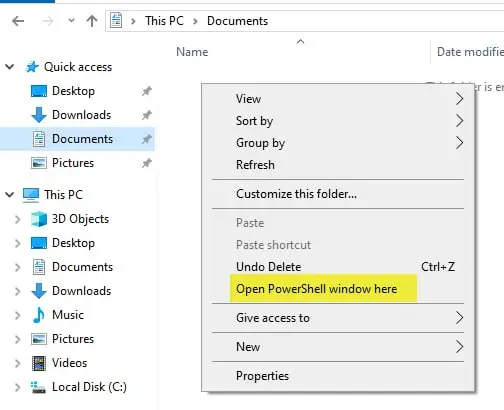

3. Mantenga Turno y haga clic con el botón derecho en una carpeta que contenga archivos y, a continuación, seleccione "Abrir ventana de PowerShell aquí".

4. Escriba (o copie y pegue) el siguiente comando en la ventana de PowerShell y pulse Entre en:gpg --import electrum-4.5.5.exe.asc

5. Verifique la firma escribiendo el siguiente comando y pulsando Entre en:gpg --verify electrum-4.5.5.exe.asc electrum-4.5.5.exe

6. Compruebe el resultado. Una verificación correcta mostrará "Buena firma".

Descargar Electrum para Windows

Descarga Electrum Wallet para Windows PC para enviar y recibir Bitcoin.

Opcional: Verificar GPG

Opcional: Verificar firmas GPG

1. Instale Gpg4win del sitio web oficial https://gpg4win.org

2. Haga clic en los botones de arriba para descargar el instalador de Electrum y el archivo de firma en la misma carpeta.

3. Mantenga Turno y haga clic con el botón derecho en una carpeta que contenga archivos y, a continuación, seleccione "Abrir ventana de PowerShell aquí".

4. Escriba (o copie y pegue) el siguiente comando en la ventana de PowerShell y pulse Entre en:gpg --import electrum-4.5.5-setup.exe.asc

5. Verifique la firma escribiendo el siguiente comando y pulsando Entre en:gpg --verify electrum-4.5.5-setup.exe.asc electrum-4.5.5-setup.exe

6. Compruebe el resultado. Una verificación correcta mostrará "Buena firma".

Descargar Electrum para Windows

Descarga Electrum Wallet para Windows PC para enviar y recibir Bitcoin.

Opcional: Verificar GPG

Opcional: Verificar firmas GPG

1. Instale Gpg4win del sitio web oficial https://gpg4win.org

2. Haga clic en los botones de arriba para descargar el ejecutable portátil de Electrum y el archivo de firma en la misma carpeta.

3. Mantenga Turno y haga clic con el botón derecho en una carpeta que contenga archivos y, a continuación, seleccione "Abrir ventana de PowerShell aquí".

4. Escriba (o copie y pegue) el siguiente comando en la ventana de PowerShell y pulse Entre en:gpg --import electrum-4.5.5-portable.exe.asc

5. Verifique la firma escribiendo el siguiente comando y pulsando Entre en:gpg --verify electrum-4.5.5-portable.exe.asc electrum-4.5.5-portable.exe

6. Compruebe el resultado. Una verificación correcta mostrará "Buena firma".

Linux

Descargar Electrum para Linux

Descargar Electrum Wallet para Linux PC para enviar y recibir Bitcoin.

Opcional: Verificar GPG

Opcional: Verificar firmas GPG

1. Instalar wget y gnupg

![]() Debian /

Debian /

![]() Ubuntu /

Ubuntu /

![]() Menta

Menta

sudo apt updatesudo apt install wget gnupg

![]() Fedora /

Fedora /

![]() Red Hat /

Red Hat /

![]() CentOS

CentOS

sudo dnf install wget gnupg

![]() Arch Linux /

Arch Linux /

![]() Manjaro

Manjaro

sudo pacman -S wget gnupg

![]() OpenSUSE

OpenSUSE

sudo zypper install wget gnupg

2. Verificar firmas GPG

wget https://download.electrum.is/4.5.5/Electrum-4.5.5.tar.gz.asc && wget https://download.electrum.is/4.5.5/Electrum-4.5.5.tar.gz && gpg --verify electrum-4.5.5.tar.gz.asc electrum-4.5.5.tar.gz

macOS 10.13+

Descargar Electrum para Mac

Descargar Electrum Wallet para Mac PC para enviar y recibir Bitcoin.

Opcional: Verificar GPG

Python 3.8+

Descargar Electrum para Python

Descarga Electrum Wallet para Python para enviar y recibir Bitcoin.

Instalación a partir de fuentes Python

Instalar dependencias:

sudo apt-get install python3-pyqt5 libsecp256k1-dev python3-cryptography

Descargar paquete:

wget https://download.electrum.is/4.5.5/Electrum-4.5.5.tar.gz

Verifica las firmas:

gpg --verify Electrum-4.5.5.tar.gz.asc

Ejecutar sin instalar:

tar -xvf Electrum-4.5.5.tar.gz

python3 Electrum-4.5.5/run_electrum

Instalar con PIP:

sudo apt-get install python3-setuptools python3-pip

python3 -m pip install --user Electrum-4.5.5.tar.gz

Cómo verificar las firmas GPG

Las firmas GPG sirven como mecanismo crítico de autenticación, confirmando que los archivos distribuidos llevan la huella digital del propietario legítimo de la clave de firma.

Esta medida de seguridad es vital; por ejemplo, si agentes malintencionados llegaran a comprometer este sitio web y sustituyeran los archivos Electrum auténticos, el proceso de verificación de la firma fracasaría. Esto se debe a que el intruso carecería de capacidad para generar firmas válidas.

Para realizar una verificación de firma GPG, primero debe importar la clave pública del firmante. Para binarios Electrum, Clave pública de ThomasV se utiliza para firmar. Los usuarios de Linux pueden importar esta clave ejecutando el siguiente comando en su terminal: gpg --import ThomasV.asc.

Para Windows (guía) y macOS (guía), existen tutoriales específicos que le guiarán a lo largo del proceso. Al importar una clave, es imprescindible verificar su huella digital utilizando fuentes independientes, como la que se proporciona aquí, o aprovechando la herramienta Red de confianza sistema.

Nota para usuarios de Windows

Los paquetes de software de Electrum suelen activar alertas en diversos programas antivirus. Se trata de un hecho inevitable, por lo que rogamos a los usuarios que se abstengan de notificarnos estos incidentes.

Los programas antivirus emplean métodos heurísticos para identificar posibles programas maliciosos, lo que suele dar lugar a falsos positivos. Si confía en el equipo de desarrollo del proyecto Electrum, le recomendamos que verifique la firma GPG de los binarios de Electrum y haga caso omiso de las advertencias de los antivirus. A los usuarios que no confíen en los desarrolladores del proyecto, les sugerimos compilar los binarios por sí mismos o ejecutar el software directamente desde el código fuente. Además, si el malware es una preocupación importante para usted, puede ser aconsejable considerar un sistema operativo que no dependa en gran medida del software antivirus para la seguridad.

Es posible que los usuarios de versiones anteriores de Windows tengan que instalar el programa KB2999226 Actualización de Windows para garantizar la compatibilidad.